สวัสดีครับ ช่วงนี้กำลังเป็นประเด็นหนาหูเกี่ยวกับ hacker กลุ่มที่ผมสังกัดอยู่เลย

เกี่ยวกับการยิง Apache 2.2 ที่ติดมากับ AppServ 2.5.10 (ตัวล่าสุดนั่นแหละ)

ซึ่งผลกระทบส่วนใหญ่ จะเป็นเว็บ IP Bonus ฟรี และเว็บเซิฟเวอร์เถื่อน และเว็บอื่นๆ ที่ใช้

AppServ 2.5.10 หรือต่ำกว่านั่นเองครับ (IP Bonus หลายเว็บที่ทางทีมผมทดสอบยิง ก็ยิงได้เกือบทุกเว็บเลย)

ซึ่งวิธีการ มันก็ง่าย จนใครหลายคนคาดไม่ถึงแหละครับ เป็น PHP Injection ธรรมดาๆ

(ส่วนนึงก็เกิดจากความประมาทของผู้เขียน script ด้วย แต่นั่นไม่ใช่ประเด็น)

โดยส่วนตัวแล้ว หากเป็น Windows Server ผมจะแนะนำให้ใช้ IIS มากกว่า (แนะนำ 7.5 บน 2008 R2)

ซึ่งเซิฟเวอร์ของ tah club เอง ก็ใช้ IIS 7.5 เช่นกันครับ แต่หลายๆ ท่าน ซึ่งอาจจะไม่มีความรู้ จึงติดตั้งระบบ

พวกนี้ไม่เป็น (ขนาดผมติดตั้งเอง ยังกินเวลาเป็นวันเลยครับ) เพราะฉะนั้น AppServ คือทางเลือกหนึ่งที่หลายๆ คนมอง

แต่แลกกับความปลอดภัยของเว็บนั้น ผมคิดว่า มันไม่คุ้มกันเลย (ข่าว appserv โดนแฮก มีให้เห็นอยู่ร่ำไป)

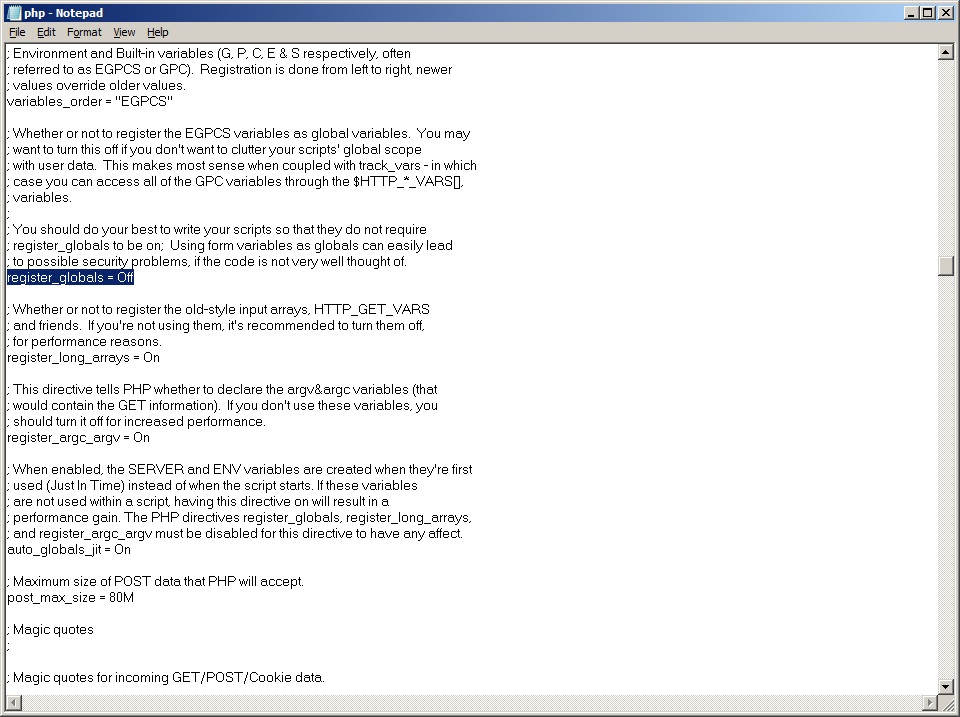

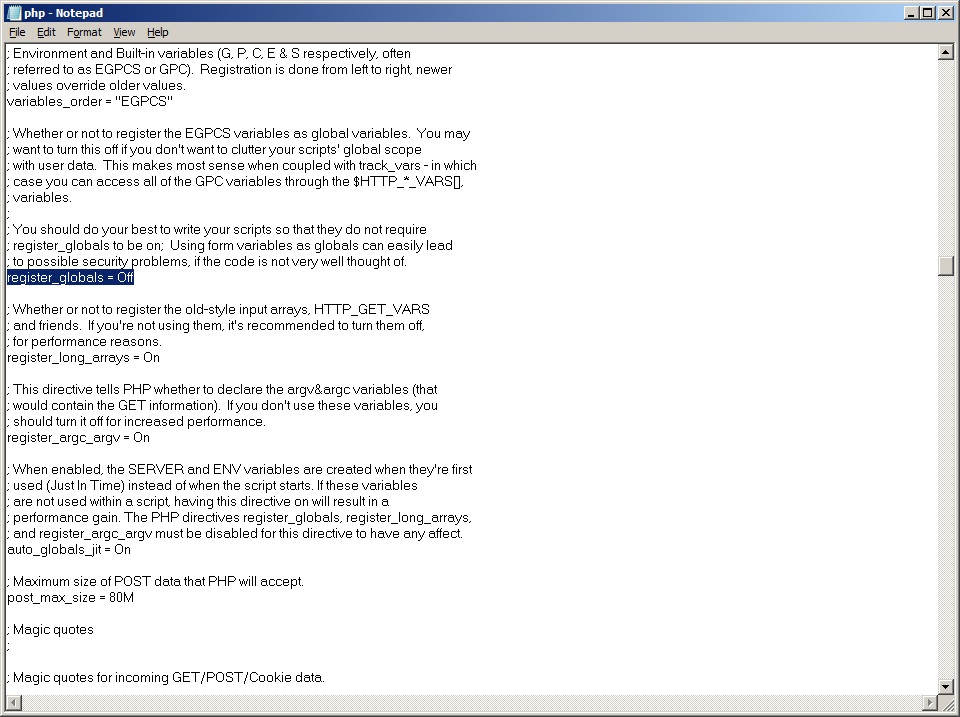

ก่อนอื่น สำหรับท่านที่ลง appserv ให้ปิด Register Globals เพื่อความปลอดภัยก่อนนะครับ (อย่าลืม restart apache ด้วย)

หมายเหตุ: คลิกที่รูป เพื่อดูรูปใหญ่ได้

หมายเหตุ 2: ในรูป เป็น Windows Server 2008 R2 หากเป็น Windows Server 2003 ให้่ำทำแบบเดียวกัน

โดยการไปที่ C:\Windows แล้วเปิด php.ini มา แก้ register_globals เป็น Off แล้วเซฟครับ จากนั้นอย่าลืม restart

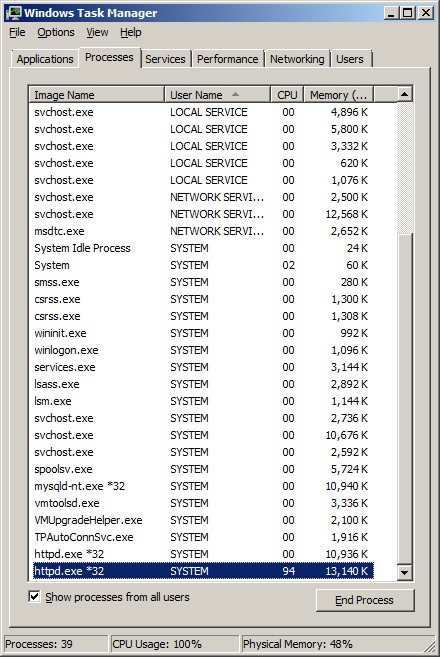

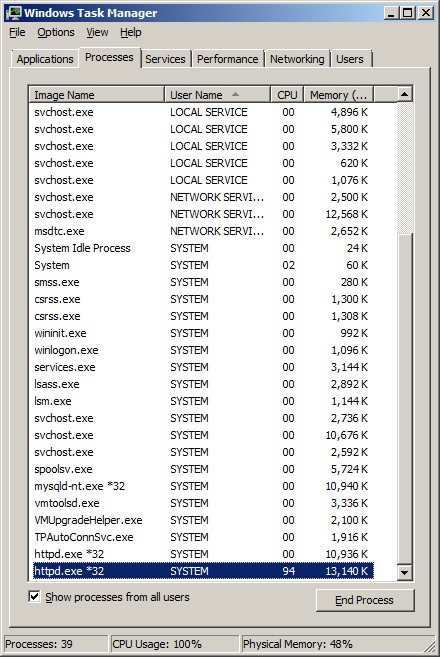

เอาหละครับ มาถึงการอัพเดท php กันซักที ซึ่งผมจะโชว์ให้ดูนะครับ ว่าถ้าโดนยิง จะเป็นแบบนี้

httpd.exe ใช้ CPU ไป 99% กว่าๆ เลย (ทำให้เว็บล่มไปในทันที)

ขอบอกก่อนนะครับว่า มันเป็น PHP Injection ธรรมดาๆ ผมไม่ได้ใช้ ddos ยิงเลย (แต่วิธีการยิงขอไม่บอกนะครับ)

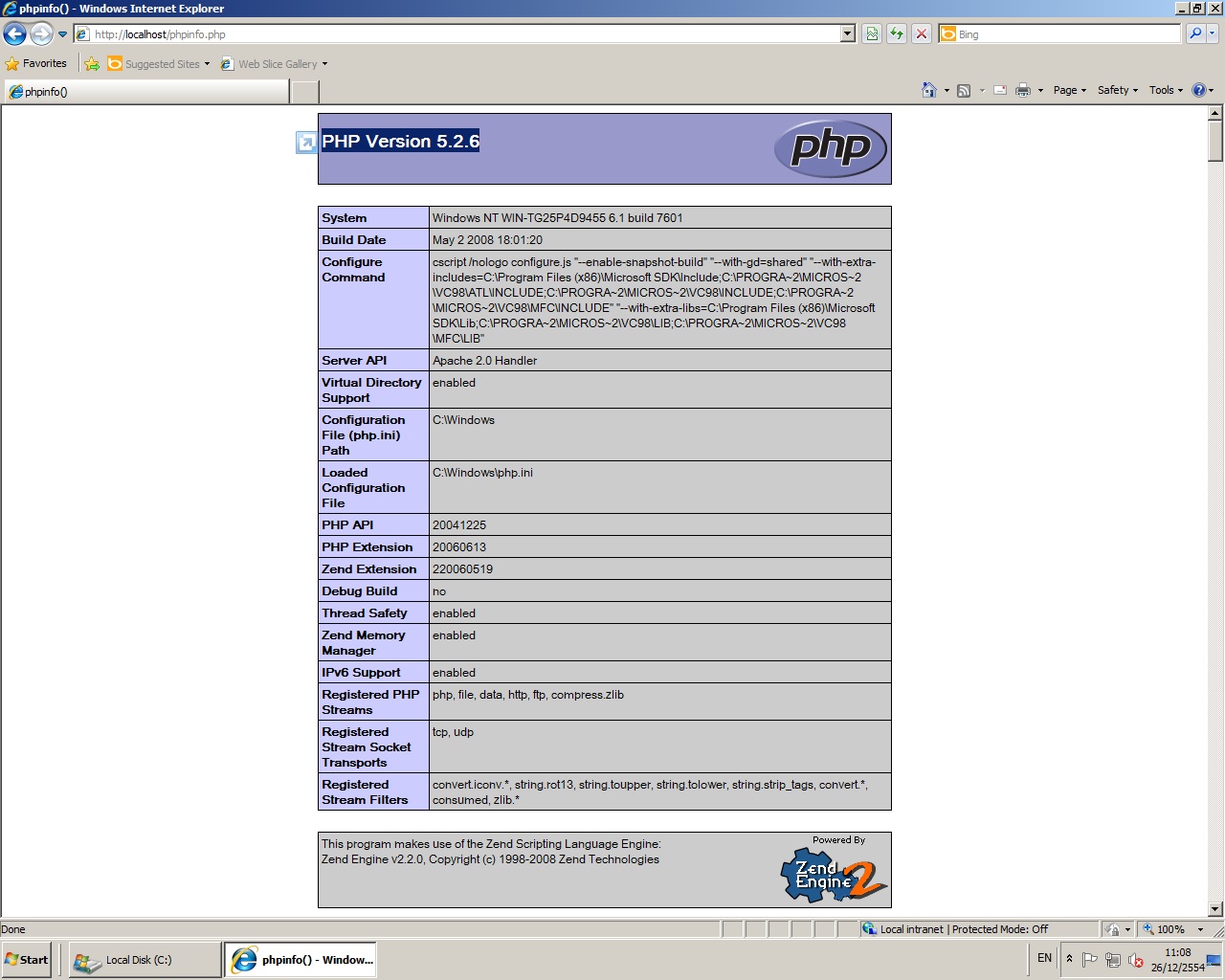

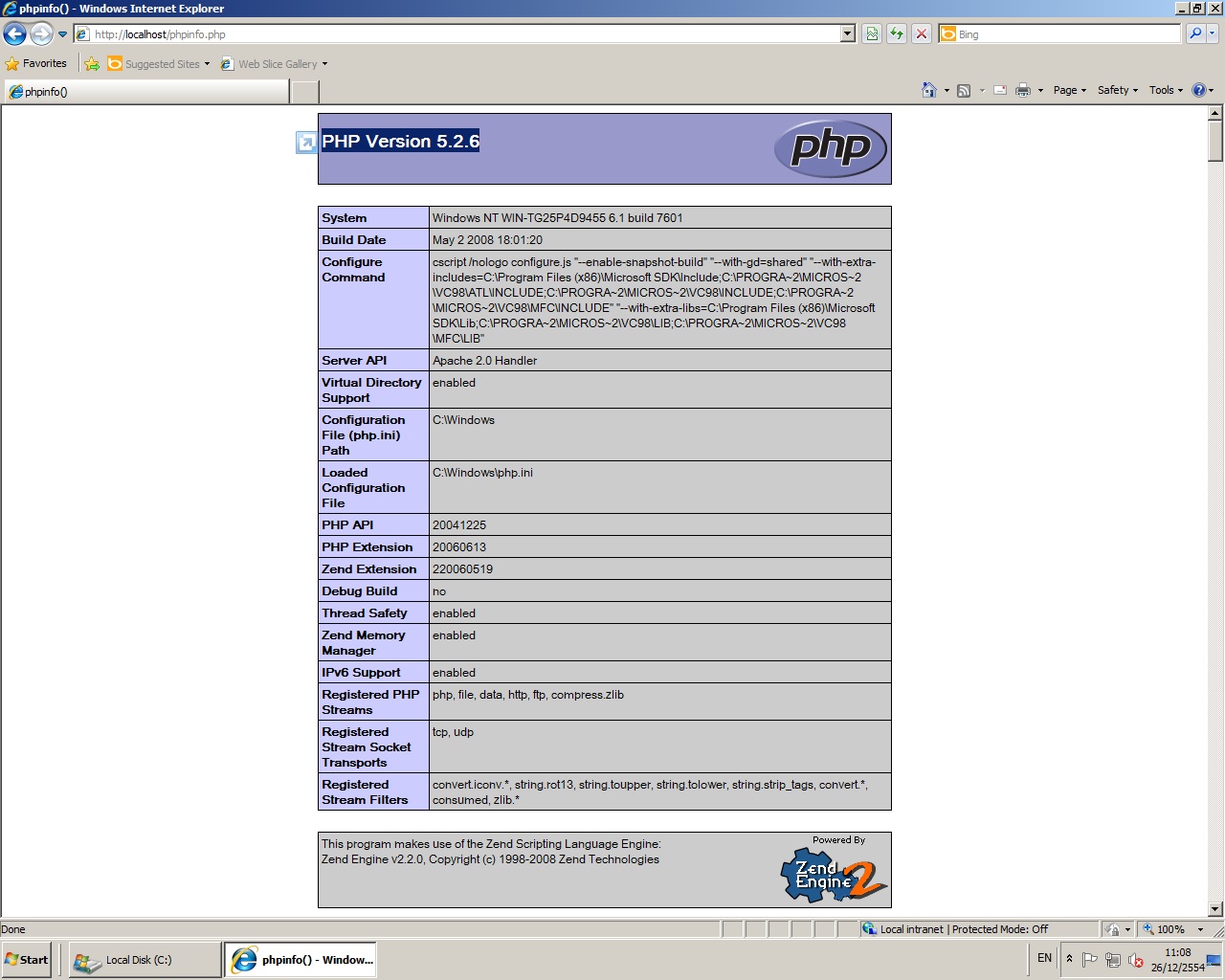

ก่อนอื่น เชค PHP Version ก่อนนะครับ โดยการสร้าง php ดังนี้

ซึ่งในรูปด้านบน ก็คือ PHP 5.2.6 ซึ่งก็คือตัวที่มีปัญหา PHP Injection Exploit นั่นเองครับ เราจะมาอัพเดทเป็น

php 5.2.17 กัน (ตัวนี้แก้ปัญหาแล้ว) ทำตามขั้นตอนได้เลยครับ

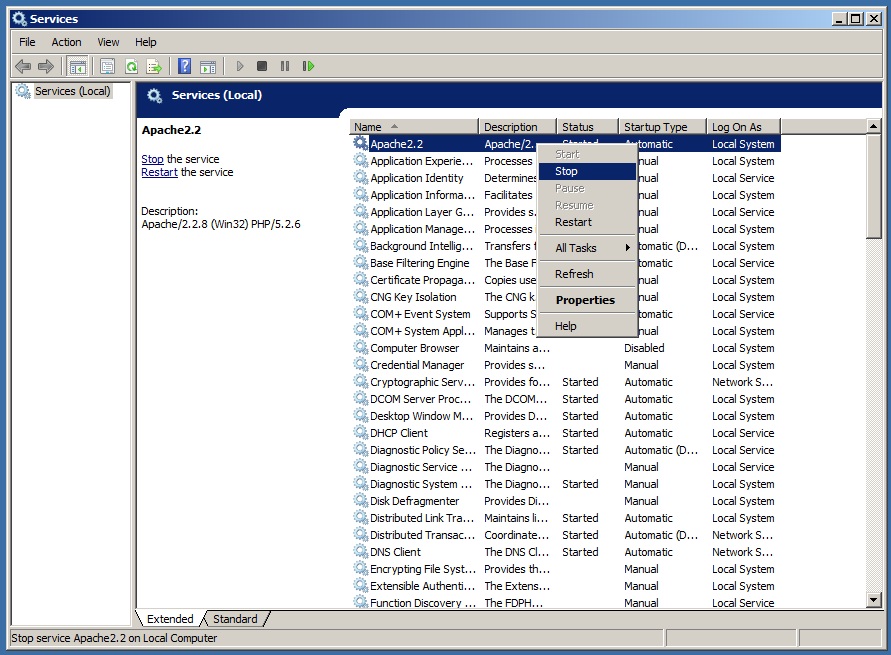

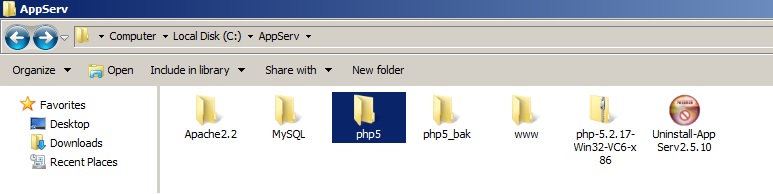

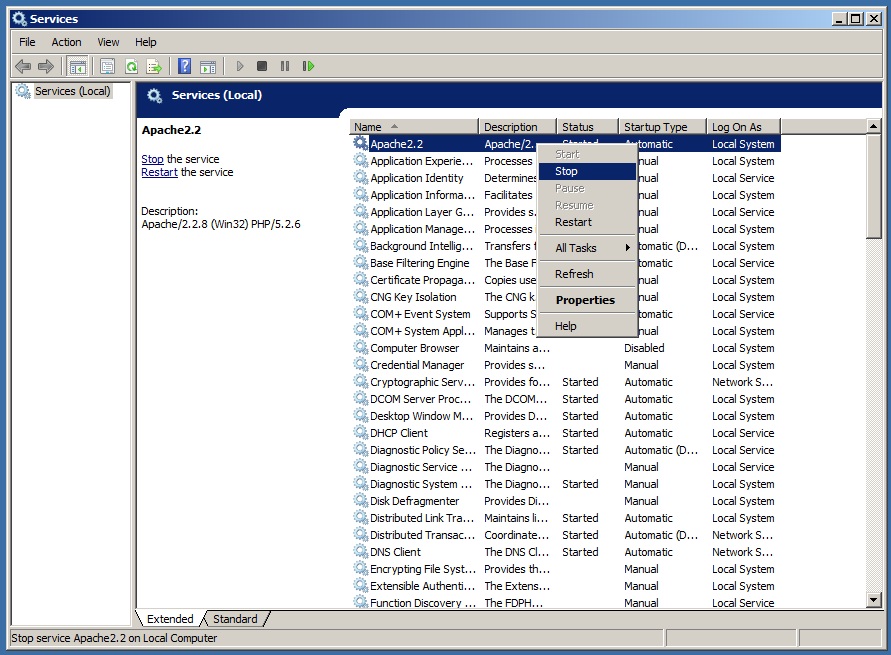

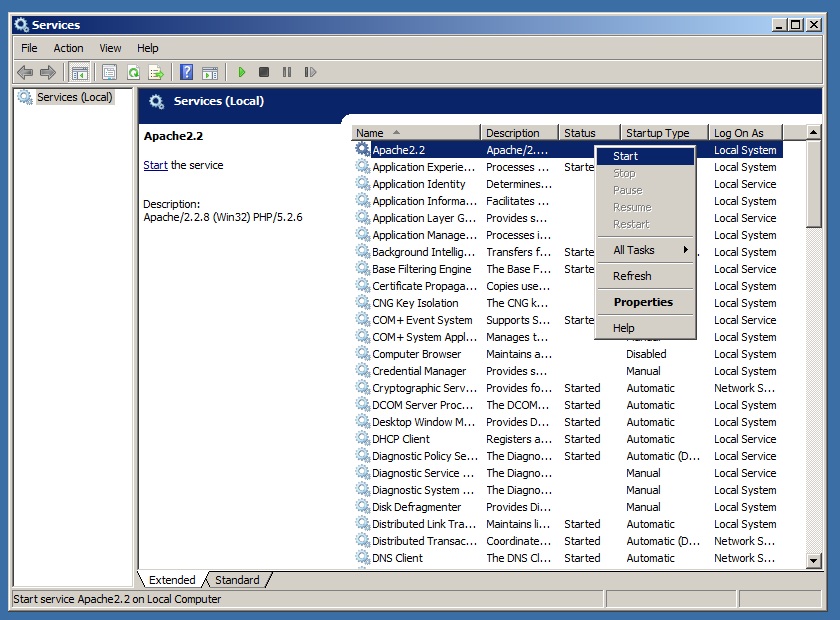

ก่อนอื่น Stop Apache ก่อน (Start > Run > services.msc)

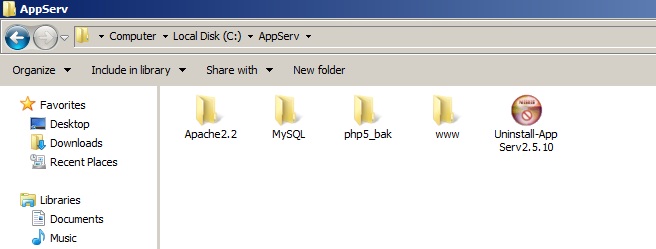

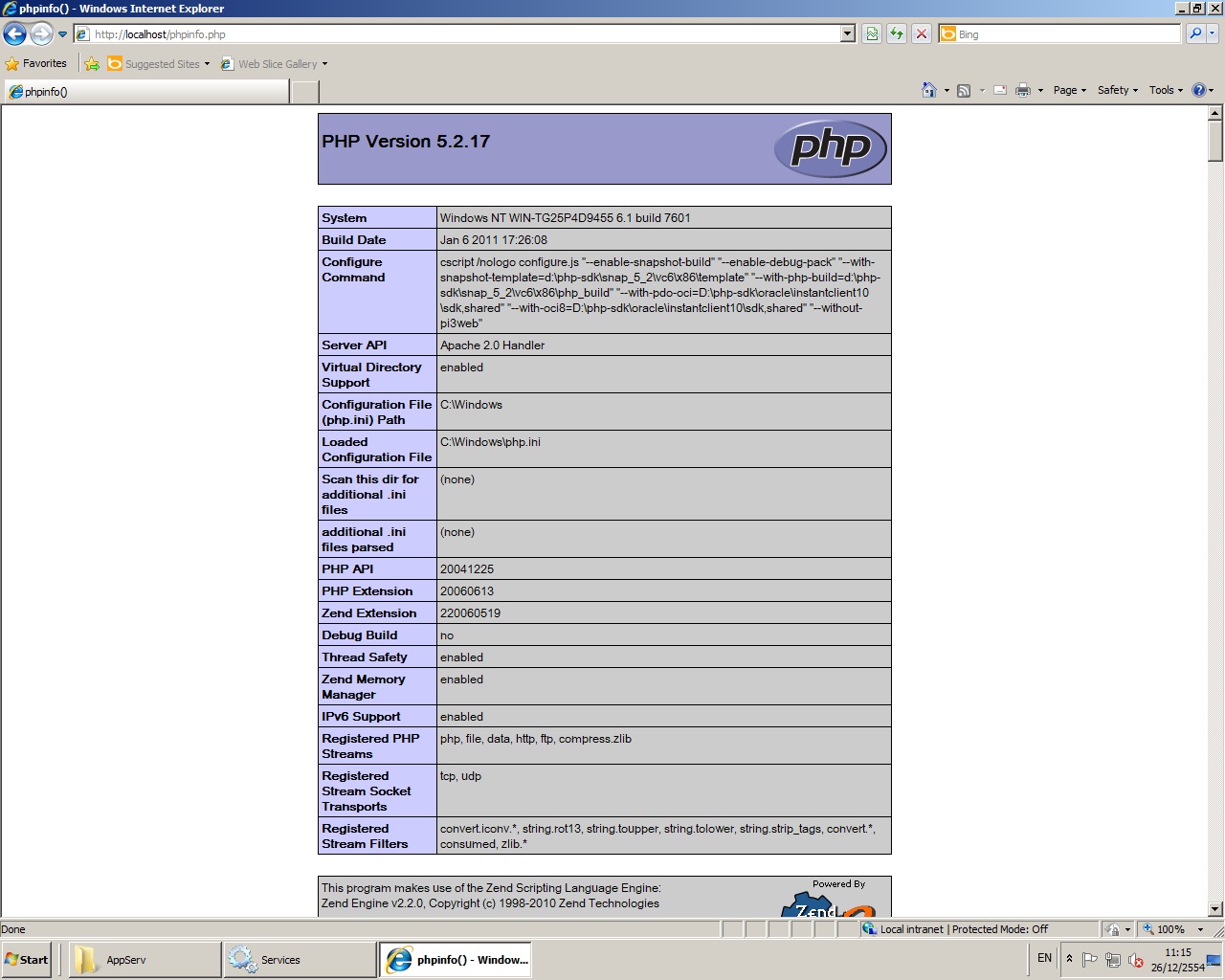

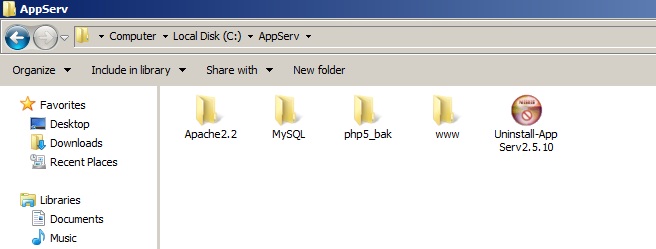

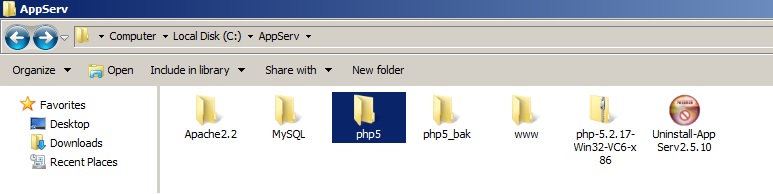

เข้าไปใน C:\AppServ เปลี่ยนชื่อโฟลเดอร์ php5 เป็นชื่ออื่นก่อน

เสร็จแล้วไปที่ http://windows.php.net/download/ แล้วดาวน์โหลด PHP 5.2.17 VC6 x86 Thread Safe

โหลดแบบ zip นะครับ หรือกดโหลดตาม link นี้ได้เลย

http://windows.php.net/downloads/releas ... C6-x86.zip

หมายเหตุ: ไม่แนะนำ php 5.3 เพราะยังไม่รองรับ apache 2.2

โหลดเสร็จแล้ว แตกไฟล์ออกมา เปลี่ยนชื่อเป็นโฟลเดอร์ php5 ครับ

Start Apache (Start > Run > services.msc)

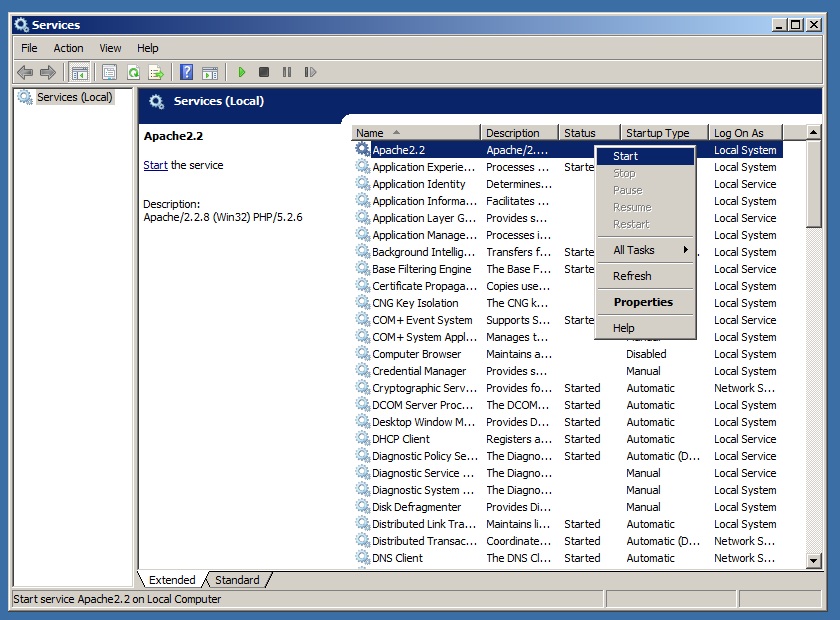

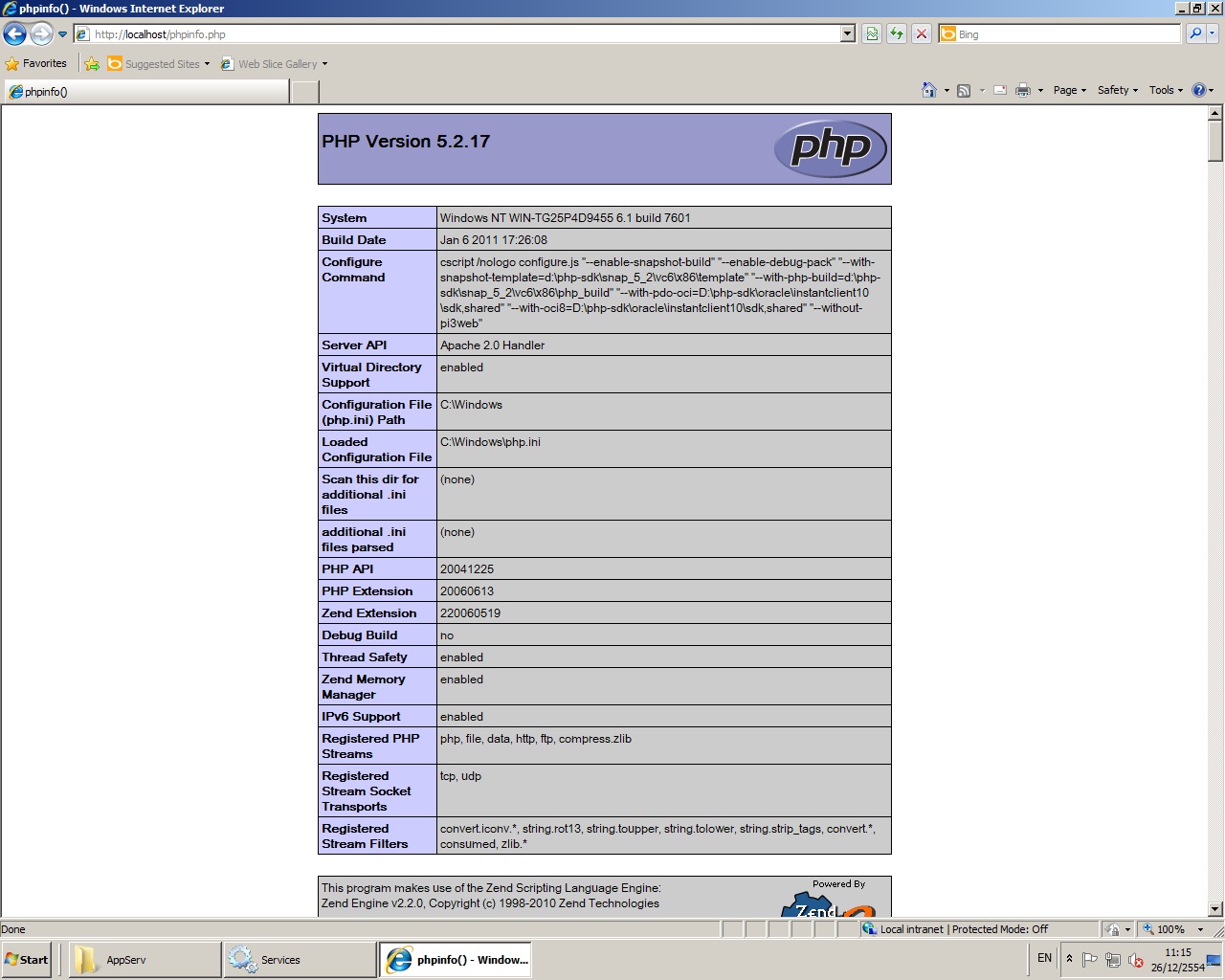

เสร็จแล้วครับ เชค phpinfo.php อีกที ว่าเป็น php 5.2.17 แล้ว ตามรูปครับ

บั๊กยิงที่ว่านี้ เมื่อท่านอัพเดท server แล้ว ก็จะยิงไม่ได้แล้วครับ

และควรจะติดตามข่าวสารการ Update Software สม่ำเสมอ เพื่อรักษาความปลอดภัยของระบบ

ท่านเอง เนื่องจากคงไม่สนุกแน่ๆ ที่เว็บโดนแฮก จริงมั้ยครับ?

เกี่ยวกับการยิง Apache 2.2 ที่ติดมากับ AppServ 2.5.10 (ตัวล่าสุดนั่นแหละ)

ซึ่งผลกระทบส่วนใหญ่ จะเป็นเว็บ IP Bonus ฟรี และเว็บเซิฟเวอร์เถื่อน และเว็บอื่นๆ ที่ใช้

AppServ 2.5.10 หรือต่ำกว่านั่นเองครับ (IP Bonus หลายเว็บที่ทางทีมผมทดสอบยิง ก็ยิงได้เกือบทุกเว็บเลย)

ซึ่งวิธีการ มันก็ง่าย จนใครหลายคนคาดไม่ถึงแหละครับ เป็น PHP Injection ธรรมดาๆ

(ส่วนนึงก็เกิดจากความประมาทของผู้เขียน script ด้วย แต่นั่นไม่ใช่ประเด็น)

โดยส่วนตัวแล้ว หากเป็น Windows Server ผมจะแนะนำให้ใช้ IIS มากกว่า (แนะนำ 7.5 บน 2008 R2)

ซึ่งเซิฟเวอร์ของ tah club เอง ก็ใช้ IIS 7.5 เช่นกันครับ แต่หลายๆ ท่าน ซึ่งอาจจะไม่มีความรู้ จึงติดตั้งระบบ

พวกนี้ไม่เป็น (ขนาดผมติดตั้งเอง ยังกินเวลาเป็นวันเลยครับ) เพราะฉะนั้น AppServ คือทางเลือกหนึ่งที่หลายๆ คนมอง

แต่แลกกับความปลอดภัยของเว็บนั้น ผมคิดว่า มันไม่คุ้มกันเลย (ข่าว appserv โดนแฮก มีให้เห็นอยู่ร่ำไป)

ก่อนอื่น สำหรับท่านที่ลง appserv ให้ปิด Register Globals เพื่อความปลอดภัยก่อนนะครับ (อย่าลืม restart apache ด้วย)

หมายเหตุ: คลิกที่รูป เพื่อดูรูปใหญ่ได้

หมายเหตุ 2: ในรูป เป็น Windows Server 2008 R2 หากเป็น Windows Server 2003 ให้่ำทำแบบเดียวกัน

โดยการไปที่ C:\Windows แล้วเปิด php.ini มา แก้ register_globals เป็น Off แล้วเซฟครับ จากนั้นอย่าลืม restart

เอาหละครับ มาถึงการอัพเดท php กันซักที ซึ่งผมจะโชว์ให้ดูนะครับ ว่าถ้าโดนยิง จะเป็นแบบนี้

httpd.exe ใช้ CPU ไป 99% กว่าๆ เลย (ทำให้เว็บล่มไปในทันที)

ขอบอกก่อนนะครับว่า มันเป็น PHP Injection ธรรมดาๆ ผมไม่ได้ใช้ ddos ยิงเลย (แต่วิธีการยิงขอไม่บอกนะครับ)

ก่อนอื่น เชค PHP Version ก่อนนะครับ โดยการสร้าง php ดังนี้

ซึ่งในรูปด้านบน ก็คือ PHP 5.2.6 ซึ่งก็คือตัวที่มีปัญหา PHP Injection Exploit นั่นเองครับ เราจะมาอัพเดทเป็น

php 5.2.17 กัน (ตัวนี้แก้ปัญหาแล้ว) ทำตามขั้นตอนได้เลยครับ

ก่อนอื่น Stop Apache ก่อน (Start > Run > services.msc)

เข้าไปใน C:\AppServ เปลี่ยนชื่อโฟลเดอร์ php5 เป็นชื่ออื่นก่อน

เสร็จแล้วไปที่ http://windows.php.net/download/ แล้วดาวน์โหลด PHP 5.2.17 VC6 x86 Thread Safe

โหลดแบบ zip นะครับ หรือกดโหลดตาม link นี้ได้เลย

http://windows.php.net/downloads/releas ... C6-x86.zip

หมายเหตุ: ไม่แนะนำ php 5.3 เพราะยังไม่รองรับ apache 2.2

โหลดเสร็จแล้ว แตกไฟล์ออกมา เปลี่ยนชื่อเป็นโฟลเดอร์ php5 ครับ

Start Apache (Start > Run > services.msc)

เสร็จแล้วครับ เชค phpinfo.php อีกที ว่าเป็น php 5.2.17 แล้ว ตามรูปครับ

บั๊กยิงที่ว่านี้ เมื่อท่านอัพเดท server แล้ว ก็จะยิงไม่ได้แล้วครับ

และควรจะติดตามข่าวสารการ Update Software สม่ำเสมอ เพื่อรักษาความปลอดภัยของระบบ

ท่านเอง เนื่องจากคงไม่สนุกแน่ๆ ที่เว็บโดนแฮก จริงมั้ยครับ?